Gli hacker ora prendono di mira consigli e governi,

Nelle ultime settimane, La rete di computer di Johannesburg è stata tenuta in ostaggio da un gruppo di hacker chiamato Shadow Kill Hackers. Questa è stata la seconda volta in tre mesi che un attacco ransomware ha colpito la più grande città del Sudafrica. Questa volta, però, gli hacker non rappresentavano la solita minaccia.

Piuttosto che negare alla città l'accesso ai suoi dati, il ricatto standard in un attacco ransomware, hanno minacciato di pubblicarlo online. Questo stile di attacco, noto come leakware, consente agli hacker di prendere di mira più vittime in un singolo attacco, in questo caso i cittadini della città.

L'ultimo attacco di Johannesburg è stato il secondo attacco leakware di questo tipo mai registrato, e un attacco simile potrebbe colpire presto l'Australia. E sebbene le nostre attuali difese contro gli attacchi informatici siano più avanzate di molti paesi, potremmo essere colti di sorpresa a causa del modo unico in cui opera il leakware.

Un nuovo piano d'attacco

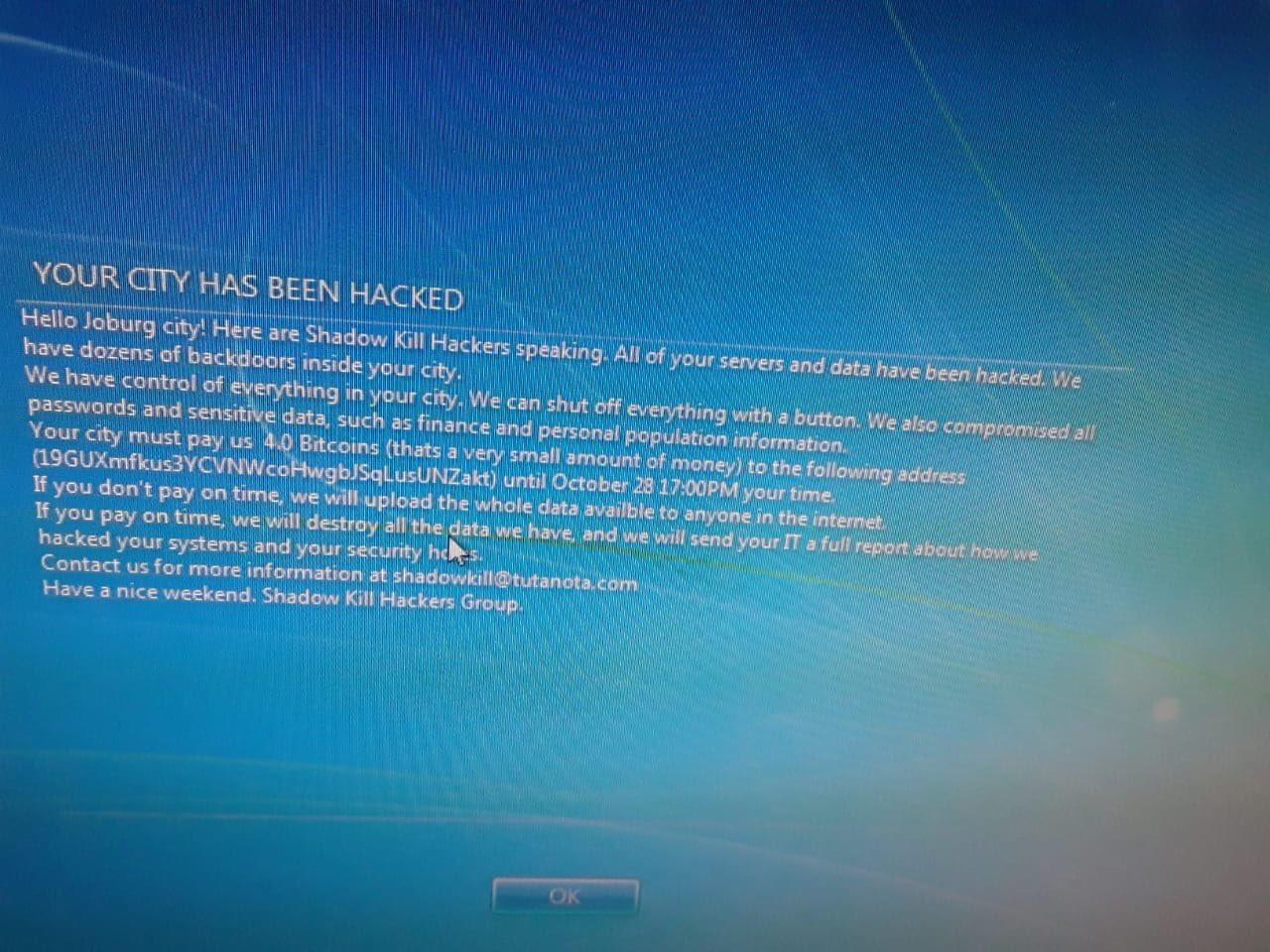

Durante l'attacco di Johannesburg, i dipendenti della città hanno ricevuto un messaggio informatico che diceva che gli hacker avevano "compromesso tutte le password e i dati sensibili come informazioni finanziarie e personali sulla popolazione". In cambio del mancato caricamento online dei dati rubati, distruggendolo e rivelando come hanno eseguito la violazione, gli hacker hanno chiesto quattro bitcoin (del valore di circa A$52, 663) - “una piccola somma di denaro” per un vasto consiglio comunale, loro hanno detto.

In questo caso, l'accesso ai dati non è stato negato. Ma la minaccia di rilasciare dati online può esercitare un'enorme pressione sulle autorità per conformarsi, o rischiano di divulgare informazioni sensibili dei cittadini, e così facendo, tradire la loro fiducia.

La città di Johannesburg decise di non pagare il riscatto e di ripristinare da sola i sistemi. Eppure non sappiamo se i dati siano stati diffusi online o meno. L'attacco suggerisce che i criminali informatici continueranno a sperimentare e innovare nel tentativo di sconfiggere le attuali misure di prevenzione e difesa contro gli attacchi di leakware.

Un altro notevole attacco di leakware è avvenuto dieci anni fa contro lo stato americano della Virginia. Gli hacker hanno rubato le informazioni sui farmaci da prescrizione dallo stato e hanno cercato di ottenere un riscatto minacciando di rilasciarlo online, oppure vendilo al miglior offerente.

Quando fidarsi della parola di un criminale informatico?

Le vittime di attacchi ransomware devono affrontare due opzioni:pagare, o non paghi. Se scelgono quest'ultimo, hanno bisogno di provare altri metodi per recuperare i dati che vengono tenuti da loro.

Se viene pagato un riscatto, i criminali spesso decrittograferanno i dati come promesso. Lo fanno per incoraggiare la conformità nelle future vittime. Detto ciò, il pagamento di un riscatto non garantisce il rilascio o la decrittazione dei dati.

Il tipo di attacco sperimentato a Johannesburg rappresenta un nuovo incentivo per i criminali. Una volta che gli aggressori hanno rubato i dati, e sono stato pagato il riscatto, i dati hanno ancora un valore estrattivo per loro. Questo dà loro duelli incentivi sull'opportunità di pubblicare o meno i dati, poiché pubblicarlo significherebbe che potrebbero continuare a estorcere valore alla città prendendo di mira direttamente i cittadini.

Nei casi in cui le vittime decidono di non pagare, la soluzione finora è stata quella di avere forti, backup dei dati separati e aggiornati, oppure utilizzare una delle passkey disponibili online. Le passkey sono strumenti di decrittazione che aiutano a riottenere l'accesso ai file una volta che sono stati tenuti in ostaggio, applicando un repository di chiavi per sbloccare i tipi più comuni di ransomware.

Ma queste soluzioni non affrontano gli esiti negativi degli attacchi di leakware, perché i dati "ostaggio" non sono destinati a essere rilasciati alla vittima, ma al pubblico. In questo modo, i criminali riescono a innovare per non essere sconfitti dai backup e dalle chiavi di decrittazione.

Il tradizionale attacco ransomware

Storicamente, gli attacchi ransomware hanno negato agli utenti l'accesso ai propri dati, sistemi o servizi bloccandoli fuori dai loro computer, file o server. Questo viene fatto ottenendo password e dettagli di accesso e modificandoli in modo fraudolento attraverso il processo di phishing.

Può anche essere fatto crittografando i dati e convertendoli in un formato che li renda inaccessibile all'utente originale. In tali casi, i criminali contattano la vittima e la spingono a pagare un riscatto in cambio dei suoi dati. Il successo del criminale dipende sia dal valore che i dati hanno per la vittima, e l'incapacità della vittima di recuperare i dati da altrove.

Alcuni gruppi di criminali informatici hanno persino sviluppato complessi canali di assistenza online di "assistenza clienti", per aiutare le vittime ad acquistare criptovaluta o assistere in altro modo nel processo di pagamento dei riscatti.

Problemi vicino a casa

Di fronte al rischio di perdere informazioni sensibili, aziende e governi spesso pagano riscatti. Questo è particolarmente vero in Australia. L'anno scorso, L'81% delle aziende australiane che hanno subito un attacco informatico è stato tenuto in ostaggio, e il 51% di questi ha pagato.

In genere, il pagamento tende ad aumentare la probabilità di attacchi futuri, estendere la vulnerabilità a più bersagli. Questo è il motivo per cui il ransomware è una minaccia globale in aumento.

Nel primo trimestre del 2019, gli attacchi ransomware sono aumentati del 118%. Sono anche diventati più mirati verso i governi, e il settore sanitario e legale. Gli attacchi a questi settori sono ora più redditizi che mai.

La minaccia di attacchi di leakware è in aumento. E man mano che diventano più avanzati, I consigli e le organizzazioni comunali australiani dovrebbero adattare le loro difese per prepararsi a una nuova ondata di attacchi sofisticati.

Come la storia ci ha insegnato, è meglio prevenire che curare.

Bitcoin

- Cardano corre tra i primi tre,

- Il CFO di Goldman Sachs afferma che le voci su Bitcoin Trading Desk sono "notizie false"

- Quale criptovaluta si adatta meglio a te,

- Come il mondo ha finito i semiconduttori

- Tutto quello che devi sapere sull'ETF Bitcoin e le sue implicazioni

- Le correzioni crittografiche non sono mai divertenti per i possessori... ma sono comuni

-

Le migliori donne da seguire per consigli sui soldi

Le migliori donne da seguire per consigli sui soldi Storicamente, le donne sono state in gran parte escluse dalle conversazioni sul denaro. Però, con la crescente ondata di donne negli investimenti, blog sul denaro, ed educazione finanziaria, i giorni ...

-

Come scegliere un geometra

Come scegliere un geometra I geometri trovano i confini delle proprietà. Un geometra prepara un rapporto che definisce i confini di un pezzo di terra. Avere un sondaggio completato è il modo migliore per essere assolutamente s...

-

Ecco quanto ci sono costate le truffe sul noleggio

Ecco quanto ci sono costate le truffe sul noleggio Credito immagine:@jesslowcher/Twenty20 Tutti hanno bisogno di un posto dove vivere. Quando sei un giovane a corto di soldi, a volte la tua vita inizia a sembrare un porto in tempesta. Non è una novit...

-

Fai questa cosa ogni giorno per sconfiggere la spesa fuori controllo

Fai questa cosa ogni giorno per sconfiggere la spesa fuori controllo Sussulti quando apri lestratto conto mensile della tua carta di credito? Guardi i risparmi nel tuo conto in banca alla fine del mese e ti chiedi dove sono finiti tutti i tuoi soldi? Non sei solo. Uno ...